Für vom ZIM zentral verwaltete Arbeitsplätze in den CIP-Pools und den PC-Halls kann eine GreenIT freundliche Konfiguration leicht etabliert werden. Dort kann durch geeignete Konfiguration des Powermanagements und von An- und Abschaltzyklen (z.B. wake-on-LAN bei Updates) eine Menge Energie eingespart werden. Eine zentrale Konfiguration der folgenden Tipps für die individuellen Arbeitsplätze kann dort in der Breite CO2 einsparen.

Neben den Bestrebungen zentrale IT-Systeme CO2-recourcenschonend zu etablieren und konfigurieren, lohnt es sich auch einen Blick auf die einzelnen Arbeitsplätze der Hochschulmitarbeiter zur werfen.

Sie können Ihren bestehenden Arbeitsplatz mit Hilfe dieser ZIM-GreenIT-Tipps für die CO2-Einsparung optimieren:

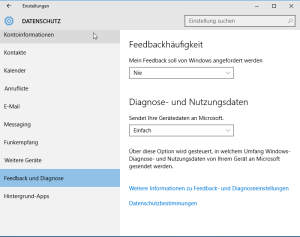

- Die Windows Energieoptionen:

Stellen Sie Ihren PC so ein, dass nach 5 Minuten Inaktivität der Bildschirm auf dunkel geschaltet wird. Konfigurieren Sie den Rechner nach 15 Minuten Inaktivität in den Ruhemodus.

- Vermeiden Sie animierte Bildschirmschoner – diese verbraten unnötig Energie.

- Reduzieren Sie die Helligkeit Ihres Monitors. Viele Flachbildschirme sind im Default-Zustand viel zu hell eingestellt. Sie schonen mit so einer Einstellung auch Ihre Augen.

- Meiden Sie spiegelnde Displays. Diese müssen sehr viel heller eingestellt werden, um die Reflektionen zu überstrahlen. Sie tun so auch etwas für die Ergonomie Ihres Arbeitsplatzes.

- Wenn Sie Ihren Rechner abschalten, trennen Sie Ihm mit einer schaltbaren Steckerleiste vom Netz. Viele PCs, Notebooks, Flachbildschirme und Drucker haben keinen echten Netzschalter mehr und verbleiben in einem Standby-Modus bei dem das Netzteil weiterhin Strom aufnimmt. Schalten Sie auch Ihren Drucker ab wenn Sie Ihr Büro verlassen.

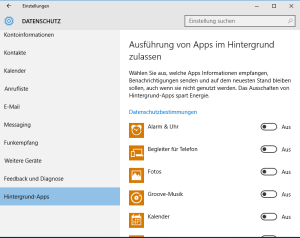

- Achten Sie auf hohe Prozessorauslastung. Schauen Sie im Taskmanager nach, welche Programme viel Rechenleistung verbrauchen auch wenn Sie den Computer nicht nutzen. Wenn möglich, ersetzen Sie diese Programme durch ressourcensparende Alternativen. Häufig deutet eine hohe Auslastung im idle-Betrieb auf einen Konfigurationsfehler oder einen Virenbefall hin.

- Der Einsatz eines Werbeblockers (z.B. Adblock plus) spart Energie. Animierte Werbefenster, besonders solche die Flash nutzen, verschwenden unnötig Rechenleistung beim Herunterladen und im Betrieb. Verzichten Sie am Besten ganz auf Flash und schauen Sie Videos bei Youtube nur im HTML5-Modus.

- Wenn Sie ein Notebook als Arbeitsgerät verwenden, dass Sie selten bewegen, entfernen Sie den Akku. Dieser wird sonst ständig nachgeladen. Sie sollen allerdings alle 3 Monate den Akku nachladen, um seine Lebensdauer nicht einzuschränken.

- Die Wahl eines dunklen Desktop-und Browser-Themes bringt nur bei Röhrenmonitoren und bei OLED-TFT-Displays eine Energieeinsparung. OLED-Displays sind aber derzeit nur in einigen Smartphones und sehr hochwertigen Flachbildfernsehern verbaut. Auf Ihrem Smartphone mit OLED spart ein dunkles Theme tatsächlich CO2 ein und verlängert Ihre Akkulaufzeit.

- Auch im Internet können Sie Energie einsparen. Benutzen Sie eine energiesparende Suchmaschine.

Der PC-Service des ZIM kann bei der Konfiguration unterstützen und bei Beschaffungen Empfehlungen aussprechen.

Auch das ist GreenIT: Laden eines Smartphones per Solarpanel – zugegebenermaßen im Süden einfacher als in diesen Breiten

Schneller höher weiter? Durch geeignete Hardwareauswahl CO2 einsparen.

Hier sollen einige Empfehlungen für die Beschaffung GreenIT-konformer individueller Arbeitsplätze ausgesprochen werden. Während die Single-Core Performance von Prozessoren seit Jahren stagniert, werden heute fast ausschließlich Multi-Core-Systeme eingesetzt, die teilweise zusätzlich auf den einzelnen Cores Hyper-Threading realisieren, um Rechenleistung auf verschiedene Prozesse zu verteilen. Der typische Büroarbeitsplatz eines Mitarbeitern in der Verwaltung, der Administration bzw. eines Geisteswissenschaftlers mit Anwendungen wie Office und Webbrowser profitiert nur in einem geringen Maße von der Multi-Core-Architektur. Als Richtschnur kann gelten, dass für eine Büroarbeitsplatz eine Intel Core-I3 CPU ausreichend ist. Nur die Bearbeitung von Videos, Programmiertätigkeit, virtuelle Maschinen, Simulationssoftware (z.B. MathLAB), Statistik- und symbolische Mathematiksoftware erfordert mehr Rechenleistung und sollte daher mit hochwertigeren Arbeitsplätzen bezüglich der CPUs ausgestattet werden. Es kann sich auch bewähren, Arbeitsplätze „umgekehrt hirarchisch“ auszustatten. Studentische Hilfskräfte, die aufwändige Programmieraufgaben und Videoschnittaufgaben erledigen, benötigen möglicherweise mehr Rechenleistung als vielleicht Wissenschaftler oder Abteilungsleiter, die Anträge und Veröffentlichungen schreiben.

Eine Beispielkonfiguration mit Intel-NUC

Für einen typischen Büroarbeitsplatz wird hier als Beispiel folgende CO2-sparende GreenIT Konfiguration vorgeschlagen. Die Intel-NUC-Plattform ermöglicht basierend auf energiesparende Mobilprozessoren sowohl leistungsfähige als auch leise Arbeitsplatzrechner. Bei einer für typischen Büroeinsatz mit Internetnutzung geeigneter Konfiguration mit 8 GB RAM und einer 128 GB SSD kostet so ein Gerät ca. 320 €.

Hier die Beispielkonfiguration, die mit eine Leistungsaufnahme von unter 20Watt im Betrieb auskommen sollte:

Intel NUC Kit DC3217IYE Core i3-3217U Intel HD Grafik,

2x DDR3 SO-DIMM

1x mSATA.

Nachhaltigkeit in der IT

Bei GreenIT geht es darum eine den CO2-Ausstoß reduzierende IT zu etablieren. Dabei geht es nicht nur, wie landläufig angenommen, nur um stromsparende IT-Technologie, sondern auch um Nachhaltigkeit. Unter Nachhaltigkeit ist im Sinne von GreenIT auch die Nutzungsdauer von IT-Komponenten zu verstehen. Extrem kurze Erneuerungszyklen von PCs und Smartphones verursachen einen sehr hohen Ausstoß von CO2 bei der Produktion dieser Komponenten. Insofern kann die sorgfältige Auswahl von Arbeitsgeräten die Nutzungsdauer dieser Geräte verlängern. Worauf sollten Sie bei der Beschaffung achten?

Die Nutzungsdauer eines PCs und Notebooks kann wesentlich verlängert werden, wenn auf Kompatibilität mit Open Source Betriebssystemen geachtet wird. Im Gegensatz zu kommerziellen Betriebssystemen gibt es imOpen-Source-Linux-Umfeld Distibutution, die sowohl auf aktueller Software und über Sicherheitsupdates verfügen als auch Unterstützung für sehr alte Hardware bieten. Für Hardware die etwa 5-10 Jahre alt ist, kann Lubuntu empfohlen werden. Ältere Hardware lässt sich mit Vectorlinux, Puppylinux und Slitaz auch heute noch sicher und sinnvoll betreiben. Achten Sie also bei der Beschaffung eines PCs oder Notebooks auf Linux-Konformität. Einige Hersteller verdongeln Ihre Notebooks mit nicht abschaltbaren „Secure-Boot“-Option im UEFI-Bios, was diese Geräte nachhaltig untauglich für alternative Betriebssysteme macht.

Vermeiden Sie möglichst nicht nachhaltige Bauformen, wie z.B. sehr flache Ultrabooks. In Ultrabooks sind Akkus häufig fest verbaut. Außerdem limitieren auch die wenigen oder proprietär ausgeführte Anschlüsse an solchen Geräten die langfristige Nutzung der Geräte. Wenn sich Harddisk bzw. SSD und Speicher nicht einfach aufrüsten lassen, verursachen solche Geräte unnötige Probleme bei einer langfristigen Nutzung. Grundsätzlich sind aber Notebooks energiesparender ausgelegt als Desktop-Computer. Wenn Sie ein Notebook als reinen Desktop-Ersatz betreiben, sollten Sie aber den Akku entfernen.

Tablets und Smartphones

Achten Sie bei Smartphones und Tables auf wechselbare Akkus und die Unterstützung von standardisieren Speicherkarten (SD-Card-Slot). Wichtig ist auch die Unterstützung von Betriebssystemupdates durch den Hersteller. Wenn Sie beim Kauf eines Android-Smartphones nachhaltig agieren wollen, achten Sie darauf, dass Sie ein Gerät wählen, dass von der alternativen Android-Distibution CyanogenMod unterstützt wird. So kann sichergestellt werden, dass ihr Gerät auch noch nach Jahren Softwareupdates erhält. Die Hersteller von Smartphones haben wenig Interesse daran, Ihre Geräte nach dem Kauf mit Updates zu versorgen. Ein Hersteller, der seine Geräte recht lange mit Updates versorgt ist Apple. Allerdings sind iPhones und iPads mit fest verbauten Akkus keinesfalls nachhaltige Produkte.

Thin Clients als Alternative

Untersuchungen über typische PC-Nutzung haben ergeben, dass ein PC zu 80% untätig auf Benutzereingaben wartet. Eine CO2-Einsparmöglichkeit sind daher sogenannte Thin- oder Zeroclients, die lokal am Arbeitsplatz Energie einsparen und nur in den restlichen 20% der Zeit über viele Nutzer geteilte CPU-Leistung über VDI (Virtual Desktop Infrastructure) zur Verfügung stellen. Es fällt aber im zentralen Rechenzentrum mit der notwendigen Klimatisierung auch weiterer CO2-Verbrauch an, der in der Energiebilanz berücksichtigt werden muss. Das derzeit sehr gehypte VDI spart also nicht in jedem Fall CO2 ein. Wenn ein sogenannter Fat-Client, ein gewöhnlicher PC oder ein Notebook, verwendet wird, kann sich der CO2 Verbrauch sogar mehr als verdoppeln. Der Use-Case auf einem MAC per VDI einen Windows-Rechner oder umgekehrt zu nutzen, ist also aus GreenIT-Sicht nicht zielführend.

Was in zentralen Serverräumen für GreenIT getan werden kann

In zentralen Rechnerräumen muss wegen der hohen Packungsdichte der Server in Schränken die Abwärme durch eine geeignete Klimaanlage abgeführt werden. Jede für die Rechner eingesetzte Kilowattstunde verursacht in etwa den gleichen Verbrauch für die Klimatisierung. Überschlagsmäßig kann so etwa mit dem doppelten CO2-Einsatz für zentrale IT gerechnet werden. Mit Effizienzsteigerungen durch die Zusammenfassung von Servern durch Virtualisierung von Servern können, je nach Anwendung, bis zu 80% an Energie eingespart werden. Eine Kühlung mit Wasser anstatt mit Luft kann erheblich zur Energieeinsparung beitragen, wenn das Wasser an der Außenluft auf die Umgebungstemperatur zurück gekühlt wird.

Bei herkömmlicher Luftkühlung kann, durch eine Trennung von Kühlluft an der Front der Rechnerschränke (sogenannter Kaltgang) von der Abwärme hinter den Racks, Energie für die Kühlung eingespart werden. Das ist baulich möglich, kann aber auch durch einfache Maßnahmen, wie z.B. schwere Vorhänge aus PVC zur Definition von Kaltgängen, realisiert werden. Auch die Vermeidung von Luftströmungen durch unbelegte Rechnerhöheneinheiten in Racks durch eingesetzte Leerblenden spart auf einfache Weise Energie ein.

Neuartige ressourcensparende Server-Systeme basierend auf ARM-Prozessoren, wie sie auch in Smartphones verwendet werden (HP-Moonshot-Serverserie) können in Zukunft helfen, Strom im Rechenzentrum zu sparen. Auch die passiv zu Kühlenden, auf Intel Bail-Trail basierende Architekturen (wie in Windows 8 Tablets verwendet), können in Zukunft für Serveranwendungen interessant werden.