Mobile Security – Virus auf dem Handy – Malware und Trojaner auf dem Smartphone

Ähnlich wie Windows auf dem Desktop ab Ende der 90er Jahre Ziel von Angriffen über das Internet wurde, blüht dieses Schicksal nun Android als dominierender Betriebssystemplattform für Smartphones. Aber auch Angriffe auf iPhones und iPads werden von uns zurzeit vermehrt beobachtet. Dabei handelt es sich überaschenderweise noch um XhostGhost.

Wie werden die Infektionen erkannt?

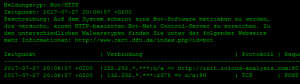

Wir bekommen vom DFN-Verein (Deutsches Forschungs-Netz, der Internet-Provider der Uni) automatisierte Warnmeldungen, wenn sich ein Computer oder ein Smartphone aus dem IP-Adressbereich der Uni Duisburg-Essen mit dem Kommandoserver eines bekannten Bot-Netzes verbinden will. In so einem Fall informieren wir die Nutzerinnen und Nutzer über den Befall und empfehlen den Besuch des e-Points bzw. des PC-Services um das Gerät von der Schadsoftware zu säubern.

Viele Nutzer setzen Virenscanner auf Smartphones ein. Deren Wirksamkeit auf Smartphones wird aber von Experten stark angezweifelt. Virenscanner erfordern viele, wenn nicht alle, App-Rechte ein und schaffen so möglicherweise neue Sicherheitslücken. Apple hat den Herstellern von Virenspanner den Vertrieb dieser Software über den iTunes-Store untersagt.

Was kann so eine Infektion anrichten?

Ist ein Smartphone erst einmal von Schadsoftware durchdrungen, ist es ein Leichtes, diese Geräte und so die Nutzer zu verfolgen, persönliche Kontaktdaten

und Passwörter abzugreifen oder das Telefon gar als Abhörwanze zu betreiben. Kein einziger Account und kein Passwort, welches jemals auf so einem Gerät eingegeben worden ist, ist dann noch vertrauenswürdig. Das gilt auch für die Zugänge zu den App-Stores, die möglicherweise auch Zahlungen mit Kreditkarten zulassen.

Vorsicht mit App-Rechten!

Man sollte sich immer bewusst sein, das jede App, die bestimmte Rechte, wie etwa auf die Kamera, oder das Mikrofon, einfordert die Kamera bzw. das Mikrofon zu jeder Zeit auch benutzen kann. Insofern vertraut man immer dem Programmierer bzw. Anbieter der App. Besonders vertrauenswürdig müssen Apps sein, die eine VPN oder eine zusätzliche Tastatureingabemethode realisieren, da sie alle Eingaben bzw. den gesamten Netzwerkverkehr auch anderer Apps belauschen können. Wenn man Bedenken wegen der geringen Anzahl der bisherigen Installationen oder den geforderten App-Rechten hat, sollte man lieber nach einer alternativen App suchen.

Wie kommt die Schadsoftware auf das Smartphone?

Häufig installieren die Anwender die Schadsoftware selbst in Form von Spielen oder gefälschten Apps unklarer Herkunft. Google und Apple versuchen Schadsoftware aus dem Android Play Store bzw. dem iTunes App Store fernzuhalten, was ihnen aber nicht immer gelingt. Ganz besondere Vorsicht ist bei Apps aus alternativen App-Stores wie z.B. AndroidPit (Android) oder Cydia (für IOS-Geräte mit Jailbreak) geboten, da hier möglicherweise Apps mit sehr unklarer Herkunft gehandelt werden. Siehe auch diese Zusammenstellung von App-Stores für diverse Smartphone-Betriebssysteme. Viele Android-geräte werden bereits mit einem Zugang zu einem alternativen App-Store verkauft.

Die bei uns aktuell beobachteten Fälle mit XhostGhost haben gar eine manipulierte Entwicklungsumgebung für iPhone-Apps als Ursache. Diese manipulierte XCODE-Version wurde 2015 Entwicklern untergeschoben und hat dazu geführt, dass APPs wie WeChat oder die chinesische Version von “Angry Birds 2″ mit einem Trojaner infiziert worden sind.

Aber auch Sicherheitslücken in Smartphone-Betriebssystemen können die Ursache für eine Infektion mit Schadsoftware sein. Achten Sie darauf alle Sicherheitsupdates für Ihr Betriebssystem auch zu installieren. Auch die Apps sollten Sie regelmäßig aktualisieren.

Leider haben die Hersteller wenig Interesse daran, für Security-Updates zu sorgen, nachdem die Geräte erst einmal verkauft worden sind. Apple hat da ein abweichendes Geschäftsmodell und versorgt die sehr viel teureren IOS-Geräte recht lange mit Updates, während es bei Android-Geräten mit Updates eher mau aussieht. Android-Geräte, die von der alternativen Firmware LineageOS unterstützt werden (Geräteliste hier) können sehr viel länger sicher betrieben werden. Wer nachhaltig und IT-sicher agieren möchte, sollte nur Geräte kaufen, die in dieser Liste aufgeführt werden.

Einige Geräte sind „ab Werk“ mit vorinstallierten Apps des Herstellers oder gar eigenen App-Stores (siehe oben) ausgestattet, die Sicherheitslücken enthalten. Preiswerte Geräte aus China stehen in Verdacht, schon „ab Werk“ Schnüffelsoftware mitzubringen, die den Anwender ausspioniert. Update: Hier noch zwei ganz aktuelle Fälle (Smartphones von Blue Products und Nomu).

Auf Smartphones laufen Webbrowser, die wir ihre Desktop-Pendants Sicherheitslücken haben können. Insofern können Sie sich auch Schadsoftware per Drive-by-Download einfangen. Besonders perfide sind beispielsweise Pop-Ups auf Webseiten, die die Besucher zu Downloads überreden sollen. Sowohl für Android (Adblock Browser) als auch für IOS (Adblock Browser) gibt es mobile Adblocker, die die Gefahr von Drive-by-Downloads verringern.

Staatliche Malware – der Staatstrojaner

Eher ein politisches Trauerspiel ist es, dass nun auch Strafverfolgungsbehörden in Deutschland Sicherheitslücken ausnutzen oder für neue sorgen dürfen. Der Staatstrojaner soll Daten vor der sicheren Ende-zu-Ende-Verschlüsselung auf dem Gerät abgreifen. Das deutet auf ähnliche Technologien hin, wie Sie open bei VPN und Tastatur-Apps beschrieben worden sind. Auch solche durch Steuergelder finanzierte Trojaner können Sicherheitslücken enthalten, die möglicherweise von Kriminellen ausgenutzt werden.

Was tun bei einer erkannten Infektion?

Wenn die Infektion durch das ZIM erkannt wurde, bitten wir Sie umgehend die WLAN-Verbindung in das eduroam unterbrechen und das eduroam-WLAN-Profil löschen. Dann sollten Sie versuchen persönliche Daten vom Smartphone auf einen vertrauenswürdigen Speicher zu kopieren. Wenn Ihre Google bzw. Apple Zugangsdaten gestohlen worden sind, ist auch der Cloudspeicher dort möglicherweise nicht mehr sicher. Kopieren Sie alle Ihre persönlichen Daten (Kontakte, Fotos) auf einen PC oder die vertrauenswürdige Sciebo-Cloud (auch das Sciebo-Passwort müssen Sie nachher ändern!). Notieren Sie sich alle Zugangsdaten der installierten Apps/Dienste. Für Android-Gräte die OTG-fähig sind gibt es USB-Sticks, die sich für ein Backup auch direkt an der Mikro-USB-Buchse anschließen lassen. Alternativ tut es auch ein OTG-Adapter, an den schon vorhandene USB-Datensticks angeschlossen werden können.

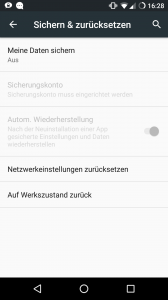

Setzen Sie erst danach Ihr Smartphone auf die Werkseinstellungen zurück. Unter Android geht das so: „Einstellungen“, „Sichern und Zurücksetzen“, „Auf Werkszustand zurück“.

Unter IOS müssen Sie nach Apples Anleitung vorgehen.

Ändern sie danach Ihr Uni-Passwort im Selfcareportal der Uni. Wir empfehlen Ihnen dringend auch die Passwörter der Google/Apple App-Store-Account und aller auf dem Smartphone verwendeter Dienste zu ändern! Dann können Sie Ihr Smartphone wieder neu mit Ihrem Google/Apple-Account einrichten. Sie sollten dann alle verfügbaren Updates herunterladen. Verzichten Sie darauf Ihr Smartphone mit Hilfe von Google „meine Daten sichern“ bzw. dem Pendant von Apple wieder automatisiert einzurichten, da Sie dann möglicherweise die Schadsoftware wieder automatisch installieren, wenn sie diese aus dem Google-play-Store installiert haben. Ignorieren Sie keinesfalls eine erkannte Infektion, da sowohl Ihre Privatsphäre als auch die Sicherheit des Uni-Netzes betroffen sind.

Entschuldige, das Kommentarformular ist zurzeit geschlossen.